Votre panier est vide.

Les codes d’état HTTP commandent ce malware Comment contrôler les systèmes piratés

Une nouvelle version du cheval de Troie d’accès à distance COMpfun (RAT) a été découverte dans la nature. Elle utilise … Lire la suite

L’entreprise Wyze divulgue une fuite de données affectant 2,4 millions d’utilisateurs

Wyze, les fabricants de divers appareils intelligents ont récemment révélé une fuite de données. L’incident, que la société appelle une … Lire la suite

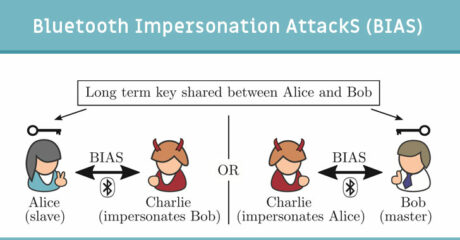

La nouvelle vulnérabilité du Bluetooth expose des milliards d’appareils aux pirates

Des universitaires de l’École Polytechnique Fédérale de Lausanne (EPFL) ont divulgué une sécurité vulnérabilité dans Bluetooth qui pourrait potentiellement permettre … Lire la suite

Des hackers envoient des messages de phishing en piratant les Jeux olympiques spéciaux de New York

Les pirates informatiques ont utilisé une nouvelle stratégie pour hameçonner les utilisateurs. Cette fois, ils ont piraté les Jeux olympiques … Lire la suite

Le hack russe n’était pas une cyberguerre. Cela complique la stratégie américaine

La liste des Les agences gouvernementales américaines compromises dans le piratage de SolarWinds continuent de se développer, avec des rapports … Lire la suite

La compagnie aérienne britannique EasyJet subit une brèche dans les données de ses 9 millions de clients

Compagnie aérienne britannique à bas prix EasyJet a admis aujourd’hui que l’entreprise a été victime d’une cyber-attaque, qu’elle a qualifiée … Lire la suite