Votre panier est vide.

Certains articles de veille peuvent faire l'objet de traduction automatique.

Un nouveau malware basé sur Golang baptisé GoBruteforcer a été trouvé ciblant les serveurs Web exécutant phpMyAdmin, MySQL, FTP et Postgres pour regrouper les appareils dans un botnet.

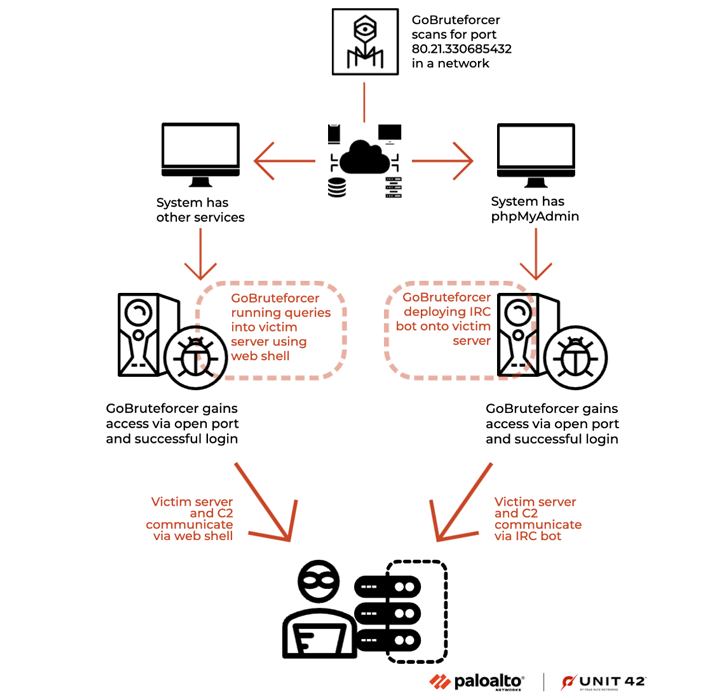

« GoBruteforcer a choisi un routage inter-domaine sans classe (CIDR) bloquer pour analyser le réseau pendant l’attaque, et il a ciblé toutes les adresses IP dans cette plage CIDR « , chercheurs de l’unité 42 de Palo Alto Networks a dit.

« L’acteur de la menace a choisi l’analyse des blocs CIDR comme moyen d’accéder à un large éventail d’hôtes cibles sur différentes adresses IP au sein d’un réseau au lieu d’utiliser une seule adresse IP comme cible. »

Le malware est principalement conçu pour identifier les plates-formes de type Unix exécutant des architectures x86, x64 et ARM, GoBruteforcer tentant d’obtenir un accès via une attaque par force brute en utilisant une liste d’informations d’identification codées en dur dans le binaire.

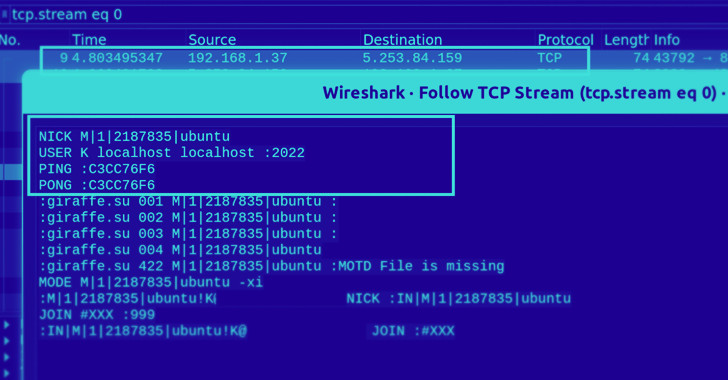

Si l’attaque réussit, un chat de relais Internet (CRI) bot est déployé sur le serveur victime pour établir des communications avec un serveur contrôlé par un acteur.

GoBruteforcer exploite également un shell Web PHP déjà installé sur le serveur victime pour glaner plus de détails sur le réseau ciblé.

SÉMINAIRE EN LIGNE

Découvrez les dangers cachés des applications SaaS tierces

Êtes-vous conscient des risques associés à l’accès d’applications tierces aux applications SaaS de votre entreprise ? Rejoignez notre webinaire pour en savoir plus sur les types d’autorisations accordées et sur la façon de minimiser les risques.

Cela dit, le vecteur d’intrusion initial exact utilisé pour fournir à la fois GoBruteforcer et le shell Web PHP est encore indéterminé. Les artefacts collectés par la société de cybersécurité suggèrent des efforts de développement actifs pour faire évoluer ses tactiques et échapper à la détection.

Les résultats sont une autre indication de la façon dont les acteurs de la menace adoptent de plus en plus Golang pour développer des logiciels malveillants multiplateformes. De plus, la capacité d’analyse multiple de GoBruteforcer lui permet de violer un large éventail de cibles, ce qui en fait une menace puissante.

« Les serveurs Web ont toujours été une cible lucrative pour les acteurs de la menace », a déclaré l’unité 42. « Des mots de passe faibles peuvent entraîner de graves menaces car les serveurs Web sont un élément indispensable d’une organisation. Les logiciels malveillants comme GoBruteforcer tirent parti des mots de passe faibles (ou par défaut). »

Poster un commentaire