Votre panier est vide.

Des pirates informatiques iraniens exploitent des bogues Log4j 2 non corrigés pour cibler des organisations israéliennes

Les acteurs parrainés par l’État iranien ne ménagent aucun effort pour exploiter des systèmes non corrigés exécutant Log4j pour cibler … Lire la suite

Vulnérabilité critique découverte dans Atlassian Bitbucket Server et Data Center

Atlassian a déployé des correctifs pour un faille de sécurité critique dans Bitbucket Server et Data Center qui pourraient conduire … Lire la suite

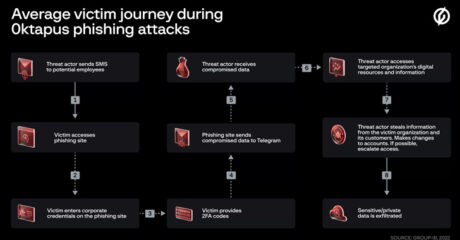

Les hackers d’Okta derrière Twilio et Cloudflare Breach frappent plus de 130 organisations

L’acteur de la menace derrière les attaques contre Twilio et Cloudflare au début du mois a été lié à une … Lire la suite

Crypto Miners utilisant Tox P2P Messenger comme serveur de commande et de contrôle

Les acteurs de la menace ont commencé à utiliser le service de messagerie instantanée peer-to-peer Tox comme méthode de commande … Lire la suite

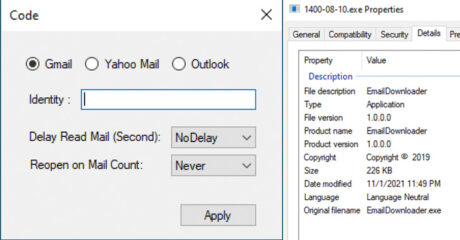

Google découvre un outil utilisé par les pirates iraniens pour voler les données des comptes de messagerie

L’acteur soutenu par le gouvernement iranien connu sous le nom de Charming Kitten a ajouté un nouvel outil à son … Lire la suite

Des chercheurs découvrent des téléphones contrefaits avec une porte dérobée pour pirater des comptes WhatsApp

Les modèles d’appareils Android économiques qui sont des versions contrefaites associées à des marques de smartphones populaires hébergent plusieurs chevaux … Lire la suite